De par leur conception, certains dossiers ou répertoires dans WordPress sont vulnérables du fait de leur accessibilité en écriture ou en téléchargement. Cette accessibilité rend également ces dossiers vulnérables, alors pour vous protéger, nous allons voir, dans cet article comment désactiver l’exécution de code PHP dans les répertoires à risque.

Les répertoires qui sont accessibles en écriture ou en téléchargement permettent de télécharger des fichiers, comme par exemple des images, et permet également d’effectuer les modifications et les mises à jour nécessaires pour vos thèmes et plugin.

Désactiver l’exécution de code PHP dans les répertoires WordPress

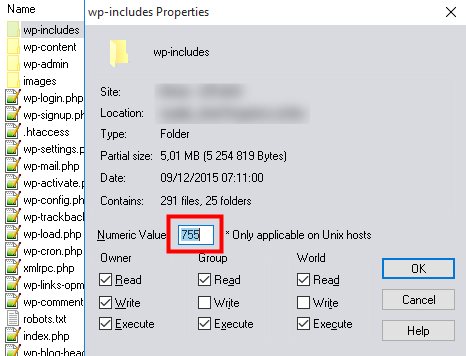

Comme vous pouvez le deviner, parmi les répertoires importants qui ont des autorisations d’écriture se trouve « wp-includes » et pour l’autorisation de téléchargement, le dossier « wp-content ». Mais aussi utile que soient ces autorisations, elles ouvrent des vulnérabilités qui peuvent être dangereuses pour votre site.

Chaque fois qu’un site WordPress est attaqué, les assaillants tentent de télécharger des fichiers « .php » ou d’autres fichiers malveillants dans ces dossiers. Étant donné que ces dossiers ont des permissions d’écriture, ils peuvent facilement télécharger et exécuter ces fichiers en utilisant des vulnérabilités connues (le cas échéant), et faire des ravages sur votre site.

Une façon de vous protéger contre ces attaques consiste à simplement modifier les permissions. Mais ce changement peut entrer en conflit avec vos plugin, et votre site peut devenir inutilisable en raison du manque de permissions en écriture.

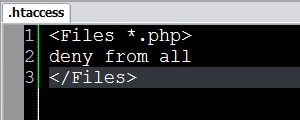

L’autre façon de faire est de désactiver l’exécution de code PHP dans ces répertoires vulnérables. Nous allons voir ci-dessous, comment vous pouvez désactiver facilement l’exécution de code PHP en utilisant le fichier .htaccess.

Désactiver l’exécution de PHP est vraiment facile. Pour commencer, créez un nouveau fichier texte, nommez-le .htaccess et faites un copier / coller du code dans le fichier que vous venez de créer.

<Files *.php> deny from all </Files>

A présent, il faut placer ce fichier dans les répertoires à protéger. Pour ce faire, lancez votre client FTP préféré et téléchargez le fichier que vous venez de créer dans les répertoires, « wp-includes« et « /wp-content/uploads /« .

Avec cette simple astuce, vous pouvez bloquer l’exécutions de tout code PHP dans ces répertoires vulnérables.

Attention toutefois, il peut arriver que lorsque vous téléchargez le fichier .htaccess dans le répertoire « wp-includes », cela rend votre site inutilisable.

Dans ce cas, il faut supprimer le fichier .htaccess téléchargé dans le répertoire « wp-includes » ou supprimer le code ajouté. En outre, ce n’est pas un moyen infaillible pour protéger votre site, mais cela durcit quelque peu la sécurité de votre installation WordPress contre les pirates réguliers.

Il existe une autre solution pour surveiller le répertoire « wp-includes », le plugin Scan Upload par JM Créa qui va vous aider à détecter les éventuels fichiers malveillants présents dans ce répertoire.

Scan Upload par JM Créa, scanne le dossier « wp-upload« , et détecte automatiquement les fichiers suspects. Les fichiers représentant un risque potentiel pour votre installation comportent les extensions suivantes:

- .php

- .js

- .htaccess

- .sql

- .exe

- .zip

- .rar

- .czip

- .tar.gz

Une fois les fichiers trouvés, il est possible de tous les supprimer en 1 clic.

Cliquez pour afficher en taille réelle

Je vous conseille fortement d’installer ce plugin, afin d’ajouter une couche de protection supplémentaire à votre installation WordPress, et vous prémunir ainsi d’attaques pernicieuses.

Voilà tout ce qu’il y a à faire! Vous savez à présent comment désactiver l’exécution de code PHP dans certains répertoires vulnérables de WordPress, et en plus vous avez appris à protéger votre dossier « wp-upload » des fichiers malveillants qui pourraient y être téléchargés.

J’espère que ces deux astuce vous aideront à vous protéger des fichiers à risque qui pourraient être installés sur votre site, à votre insu.

Si vous avez déjà utilisé cette technique pour désactiver l’exécution de code PHP dans WordPress, partagez votre expérience et dites nous si vous en avez été satisfait.

Si cet article vous a été intéressé, Partagez le, il intéressera probablement d’autres personnes. Merci!

Publié à l'origine le : 17 décembre 2015 @ 16 h 12 min